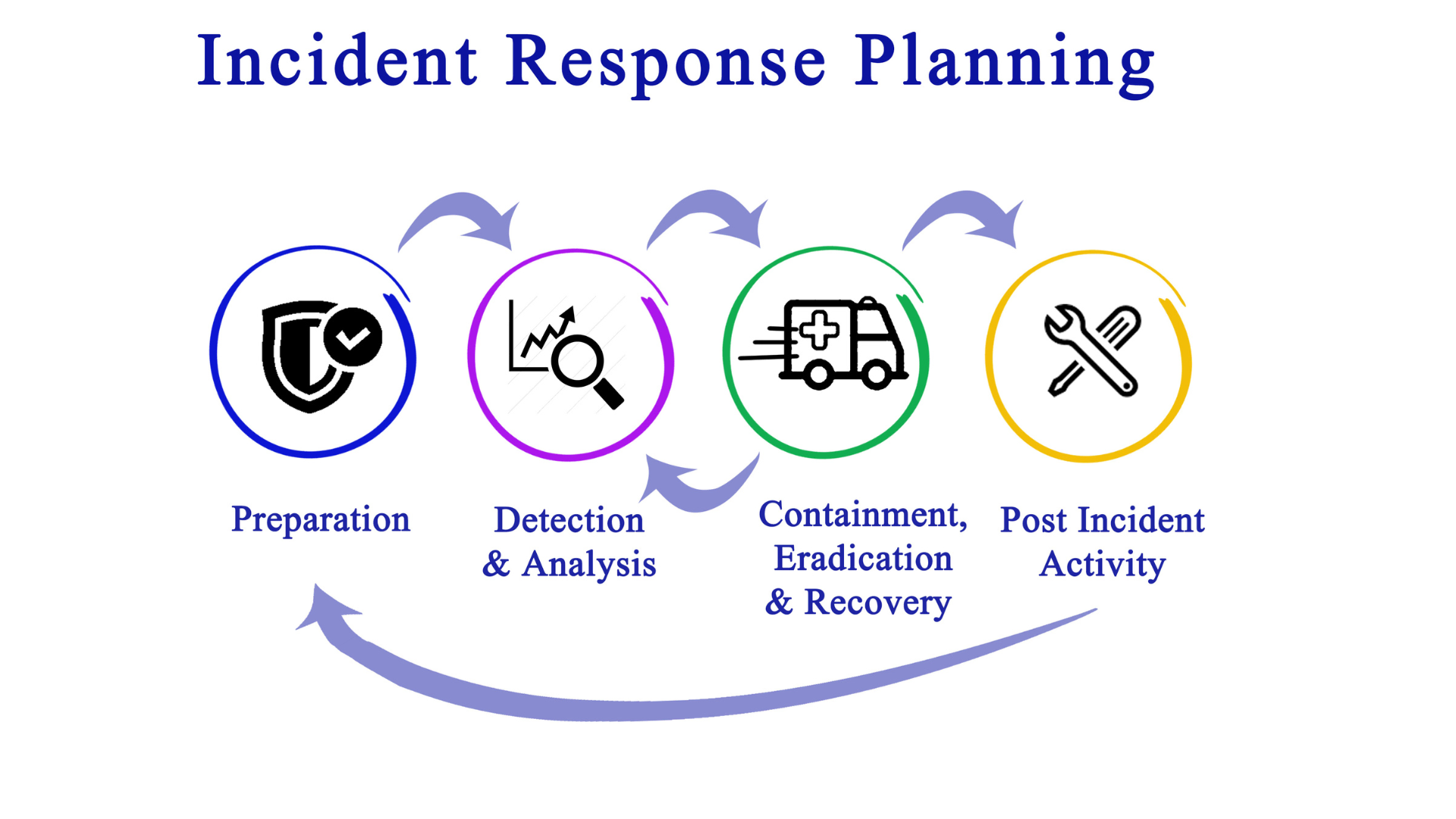

Incident Response: Ein System zur Erkennung, Eindämmung und Elimination von Cyber-Angriffen

Ein System zur Erkennung, Eindämmung und Elimination von Cyber-Angriffen (Incident Response) ist eine wichtige Komponente für die IT-Sicherheit in der heutigen Zeit. In Unternehmen aller Größenordnungen treten immer häufiger Angriffe auf, und es ist entscheidend, dass man entsprechende Vorkehrungen trifft, um sich zu schützen. In diesem Artikel werden wir erklären, was Incident Response ist und welche Schritte man unternehmen kann, um ein solches System zu implementieren.